随着移动互联网的飞速发展,移动设备已成为人们日常生活和工作中不可或缺的工具,但同时也带来了严峻的信息安全管理挑战,信息安全管理技术在移动领域的应用,旨在通过技术手段保障移动终端、数据传输及应用环境的安全性,构建全方位的防护体系。

移动信息安全管理技术涵盖多个层面,首先体现在终端安全防护上,移动终端作为数据存储和处理的直接载体,其安全性是整体防护的第一道防线,核心技术包括设备加密、身份认证和漏洞管理,设备加密通过AES等加密算法对终端存储的数据进行全盘加密,即使设备丢失或被盗,未经授权也无法访问敏感信息;身份认证则结合密码、指纹、人脸识别等多因素认证技术,确保只有合法用户才能使用设备;漏洞管理通过定期扫描和更新操作系统及应用补丁,修复潜在的安全隐患,移动设备管理(MDM)和移动应用管理(MAM)技术可实现对企业设备的统一管控,如远程擦除数据、限制应用安装权限、监控设备合规性等,有效降低终端安全风险。

数据传输安全是移动信息安全管理的关键环节,移动网络环境复杂,数据在传输过程中易遭受窃听、篡改或伪造,为此,采用传输层安全协议(TLS/SSL)对通信链路进行加密,确保数据在客户端与服务器之间的传输过程保密性;虚拟专用网络(VPN)技术则通过建立加密隧道,为移动设备提供安全的远程访问通道,尤其适用于企业办公场景;应用接口(API)安全防护技术通过身份验证、访问控制和数据脱敏等手段,防止API接口被恶意调用,保障数据交互安全,针对移动应用的数据存储,本地加密技术如SQLite数据库加密、文件系统加密等,可防止数据在设备本地被非法读取。

移动应用安全是信息安全管理技术的核心组成部分,从应用开发到上线运营,全生命周期的安全防护至关重要,在开发阶段,采用安全编码规范,避免代码注入、跨站脚本等漏洞;静态应用安全测试(SAST)和动态应用安全测试(DAST)工具可自动扫描代码漏洞和运行时风险,提升应用安全性,应用上线后,代码混淆技术可逆向分析难度,保护核心算法和敏感逻辑;应用签名验证机制确保应用来源可信,防止恶意篡改;运行时自我保护(RASP)技术则通过监控应用行为,实时拦截动态攻击,如内存篡改、调试注入等,移动应用沙箱技术通过隔离应用运行环境,限制应用间非授权数据访问,降低恶意应用扩散风险。

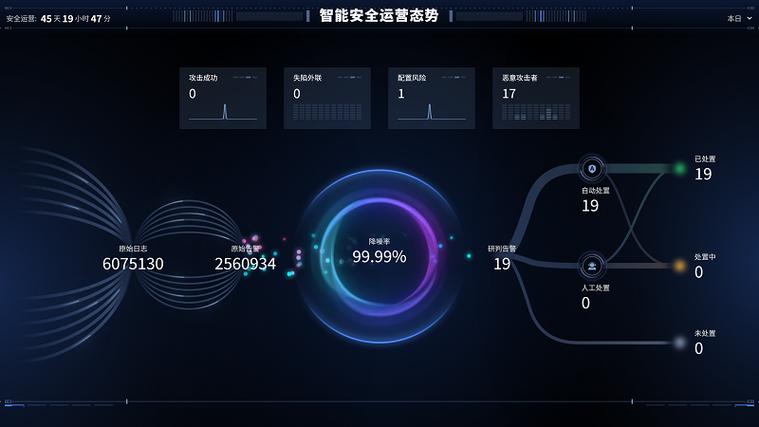

针对新兴的移动威胁,如恶意软件、钓鱼攻击、勒索病毒等,智能威胁检测与响应技术发挥着重要作用,基于机器学习和大数据分析的安全平台,可实时收集终端日志、网络流量和用户行为数据,通过建立威胁模型识别异常行为,如异常登录、数据外传等,并自动触发响应机制,如隔离设备、拦截恶意链接等,安全编排自动化与响应(SOAR)技术则通过自动化流程编排,实现威胁事件的快速分析和处置,提升应急响应效率。

以下为移动信息安全管理技术分类及功能概览:

| 技术类别 | 核心技术 | 主要功能 |

|---|---|---|

| 终端安全防护 | 设备加密、MDM/MAM、漏洞管理 | 数据存储保护、设备远程管控、补丁修复 |

| 数据传输安全 | TLS/SSL、VPN、API安全 | 通信链路加密、远程安全访问、接口防护 |

| 移动应用安全 | SAST/DAST、代码混淆、沙箱技术 | 代码漏洞检测、逆向工程防护、应用环境隔离 |

| 威胁检测与响应 | 机器学习、SOAR、行为分析 | 异常行为识别、自动化威胁处置、实时安全监控 |

相关问答FAQs:

-

问:移动设备管理(MDM)与移动应用管理(MAM)的主要区别是什么?

答:MDM侧重于对移动终端设备的全面管控,包括设备注册、配置策略、远程擦除、合规性检查等功能,适用于企业统一管理员工自有设备(BYOD)或公司设备;而MAM更聚焦于应用层安全,通过应用封装、权限控制、数据加密等手段,保护企业应用及其数据安全,即使设备未受MDM管理,也可通过MAM策略保障应用数据不被泄露,两者可结合使用,形成设备与应用的双重防护。 -

问:普通用户如何提升移动设备的信息安全?

答:普通用户可通过以下措施提升安全性:一是及时更新操作系统和应用版本,修复已知漏洞;二是开启设备锁屏密码、指纹或人脸识别等认证方式,并避免使用简单密码;三是安装来自官方应用商店的应用,谨慎授予应用权限,尤其是位置、通讯录、存储等敏感权限;四是使用VPN加密公共Wi-Fi下的数据传输,避免访问不明链接或下载附件;五是定期备份重要数据,并启用查找设备功能,防止设备丢失后数据泄露。 (图片来源网络,侵删)

(图片来源网络,侵删)