APT(高级持续性威胁)攻击具有隐蔽性强、持续时间长、目标精准、危害巨大等特点,传统边界防御体系难以有效应对,构建多层次、智能化的APT技术防御体系,需从威胁情报、终端防护、网络检测、数据安全、响应溯源等多个维度协同发力,形成“事前预警、事中阻断、事后溯源”的闭环防御能力。

威胁情报驱动的主动防御体系

威胁情报是APT防御的“眼睛”,需建立全维度情报采集与分析能力,通过整合开源情报、商业情报、行业共享情报及内部威胁数据,构建动态更新的威胁情报库,涵盖攻击组织TTPs(战术、技术、过程)、恶意代码特征、攻击基础设施等信息,基于情报,可提前识别高风险攻击目标、预判攻击路径,实现从被动防御向主动预警的转变,通过分析APT组织的攻击时间规律,可提前加强重点时段的监控力度;通过识别恶意IP域名,可在网络边界实施精准拦截。

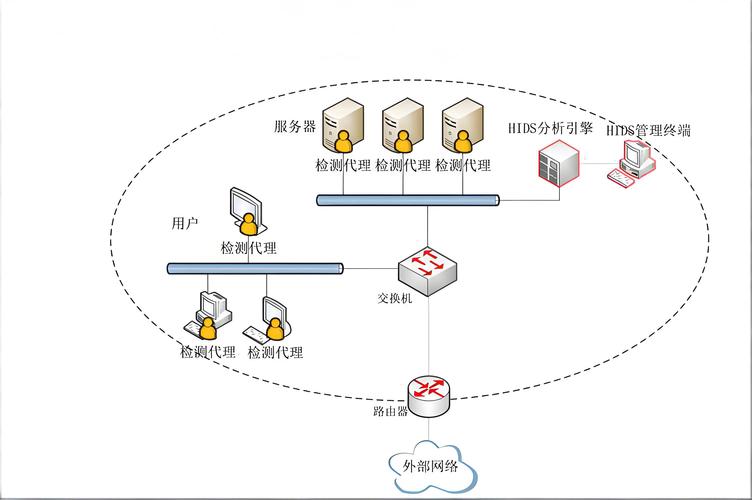

终端与服务器深度防护

终端是APT攻击的主要入口,需构建“检测-响应-预测”三位一体的终端防护体系,部署具备EDR(终端检测与响应)能力的终端安全软件,实时监控进程行为、文件操作、网络连接等异常活动,通过AI算法识别未知威胁(如无文件攻击、内存马),强化终端基线管理,实施最小权限原则,禁用不必要的服务与端口,定期进行漏洞扫描与补丁修复,针对服务器,需部署HIDS(主机入侵检测系统),重点监控特权账号操作、敏感文件访问等行为,并结合容器安全技术,保护云环境下的工作负载安全。

网络流量监测与威胁狩猎

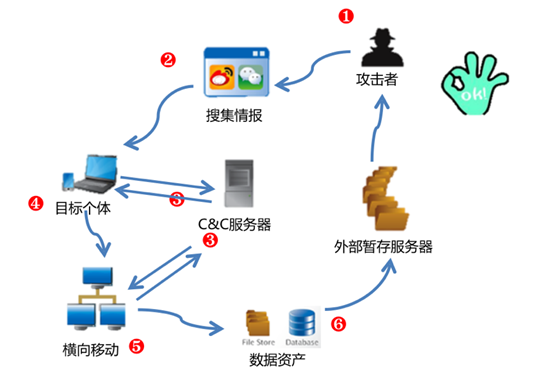

网络层是APT攻击的“高速公路”,需通过多维度检测技术实现威胁发现,部署NGFW(下一代防火墙)、IDS/IPS(入侵检测/防御系统),基于特征库与行为分析识别已知攻击流量;针对加密流量,采用SSL解密技术结合威胁情报进行分析,避免攻击者利用加密通道隐藏恶意行为,需开展威胁狩猎(Threat Hunting),通过假设驱动的方式主动挖掘网络中的潜在威胁,例如分析异常通信模式(如外联C2服务器、数据泄露流量)、非工作时间的大规模数据传输等,弥补自动化检测的盲区。

数据安全与访问控制

APT攻击的最终目标往往是核心数据,需建立全生命周期的数据防护机制,实施数据分级分类,对敏感数据(如客户信息、知识产权)进行加密存储与传输;部署DLP(数据防泄露)系统,监控数据外发行为,阻止通过邮件、U盘、网盘等渠道非法传输数据,在访问控制方面,采用零信任架构,基于身份动态授予最小权限,实施多因素认证(MFA)和微隔离技术,限制横向移动,即使某一节点被攻陷,也能阻止攻击者扩散到核心区域。

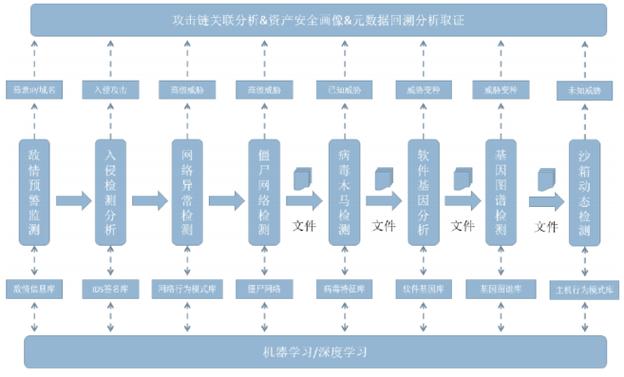

安全态势感知与自动化响应

APT攻击具有跨阶段、持久化特点,需通过安全态势感知平台实现统一监控与协同响应,平台需整合终端、网络、应用、数据等多源安全数据,利用大数据分析和AI技术构建安全态势画像,实时呈现攻击链路、威胁等级、资产风险等信息,建立SOAR(安全编排自动化与响应)系统,将告警分析、威胁处置、漏洞修复等流程自动化,例如自动隔离受感染终端、阻断恶意IP访问、下发补丁策略等,缩短响应时间,提升处置效率。

应急响应与溯源反制

即使防护措施完善,仍需制定完善的应急响应预案,明确应急响应团队、处置流程和沟通机制,确保在攻击发生时快速启动预案,包括遏制攻击(如隔离系统、封堵漏洞)、消除威胁(如清除恶意代码、修复漏洞)、恢复业务(如数据备份、系统重建)等步骤,开展溯源分析,通过日志审计、内存取证、网络流量回溯等技术,还原攻击路径、攻击者身份和攻击工具,形成攻击报告,并针对暴露的安全短板进行加固,甚至通过法律手段或技术手段对攻击者进行反制。

持续优化与人员意识提升

APT攻击手段不断演变,防御体系需持续迭代优化,定期进行红蓝对抗演练,模拟APT攻击场景,检验防御体系的有效性;跟踪最新攻击技术,更新检测规则与防护策略;加强人员安全意识培训,避免社会工程学攻击(如钓鱼邮件、勒索软件)成为突破口,构建“人+技术”的综合防御屏障。

相关问答FAQs

问题1:APT攻击与传统网络攻击的主要区别是什么?

解答:APT攻击与传统网络攻击的核心区别在于目标、手段和持续性,传统攻击多为广撒网式的随机攻击(如病毒、勒索软件),目的是快速获取利益或造成破坏;而APT攻击具有明确目标(如特定企业、政府机构),采用定制化攻击手段,通过长期潜伏、持续渗透窃取核心信息,攻击周期可能长达数月甚至数年,且攻击者具备较高技术水平和资源支持,防御难度更大。

问题2:中小企业如何构建有效的APT防御体系?

解答:中小企业资源有限,可采取“重点防护、分层防御”策略:优先保障核心业务系统(如服务器、数据库)的安全,部署基础防护设备(如防火墙、EDR);借助威胁情报共享平台,获取行业通用威胁情报,降低情报获取成本;加强终端管理,实施严格的访问控制和数据加密;定期进行员工安全意识培训,建立应急响应预案,必要时寻求第三方安全服务商的支持,通过托管安全服务(MSS)提升防御能力。