黑客攻防技术是网络安全领域的重要组成部分,涵盖攻击方的渗透入侵手段与防御方的安全防护策略,以下从攻击技术与防御技术两大维度,详细解析常用黑客攻防技术,帮助全面理解网络安全攻防体系。

常用黑客攻击技术

黑客攻击技术旨在通过非法手段获取系统权限、窃取数据或破坏系统功能,主要分为主动攻击和被动攻击两类。

信息收集与侦察技术

攻击前需目标信息,常用技术包括:

- 网络扫描:使用Nmap、Masscan等工具扫描目标IP、端口开放情况及服务版本(如SSH、HTTP),识别潜在入口。

- 社会工程学:通过伪造邮件、钓鱼网站诱导用户泄露密码或敏感信息(如仿冒银行登录页面)。

- 搜索引擎利用(Google Hacking):通过特定搜索语法(如

site:target.com "admin login")挖掘未授权暴露的页面或配置文件。 - OSINT(开源情报收集):通过社交媒体、公开数据库(如Shodan)收集目标组织架构、员工信息等。

漏洞利用技术

利用系统或软件漏洞获取权限:

- 缓冲区溢出:向程序输入超长数据,覆盖内存空间,执行恶意代码(如经典栈溢出攻击)。

- SQL注入:在输入字段中插入恶意SQL语句(如

' OR '1'='1),绕过登录或窃取数据库数据。 - 跨站脚本(XSS):在网页中注入恶意脚本,用户访问时触发,窃取Cookie或会话信息。

- 远程代码执行(RCE):通过漏洞(如Log4j)直接在目标服务器执行任意命令。

持久化与权限提升

获取初始权限后,需维持访问权限并提升权限:

- 后门植入:创建隐藏账户、Webshell或修改系统服务(如添加自启动脚本)。

- 权限提升:利用系统漏洞(如Windows提权漏洞CVE-2025-36934)或配置错误(如弱权限SUID文件)获取更高权限。

拒绝服务攻击(DoS/DDoS)

通过耗尽资源使系统无法提供服务:

- 流量型攻击:使用SYN Flood、UDP Flood发送大量伪造数据包,占用网络带宽。

- 协议型攻击:利用协议漏洞(如HTTP Slowloris)保持大量连接,耗尽服务器资源。

- 分布式攻击(DDoS):通过僵尸网络(Botnet)控制大量设备协同攻击,规模可达Tbps级别。

社会工程学与恶意软件

- 钓鱼攻击:伪造邮件或短信,诱导用户点击恶意链接或下载附件(如勒索软件)。

- 勒索软件:加密用户文件并索要赎金(如WannaCry),通过邮件附件或漏洞传播。

- 木马与间谍软件:伪装成正常程序(如游戏软件),窃取用户信息或远程控制设备。

常用防御技术

防御技术旨在预防、检测和响应攻击,构建纵深防御体系。

网络边界防护

- 防火墙:通过规则控制进出流量,过滤恶意IP和端口(如禁止非必要端口访问)。

- 入侵检测/防御系统(IDS/IPS):IDS实时监控网络流量并报警(如Snort),IPS可主动阻断攻击(如拦截SQL注入请求)。

- VPN与访问控制:通过VPN加密远程访问,基于角色的访问控制(RBAC)限制用户权限。

系统与应用加固

- 漏洞管理:定期使用Nessus、OpenVAS扫描系统漏洞,及时安装补丁。

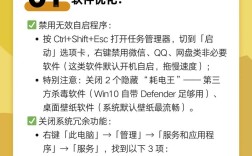

- 安全配置:关闭非必要服务、修改默认密码(如路由器admin密码)、启用双因素认证(2FA)。

- 代码审计:对Web应用进行静态(如SonarQube)和动态(如OWASP ZAP)测试,修复XSS、SQL注入等漏洞。

数据与终端安全

- 数据加密:对敏感数据(如用户密码)使用哈希算法(如bcrypt)存储,传输时启用HTTPS/TLS。

- 终端防护:部署EDR(终端检测与响应)工具,监控异常进程(如可疑注册表修改)。

- 备份与恢复:定期备份数据并异地存储,应对勒索软件攻击。

攻击检测与响应

- 日志分析:使用ELK(Elasticsearch、Logstash、Kibana)或Splunk集中分析系统日志,发现异常登录(如短时间内多次失败尝试)。

- SIEM系统:通过安全信息和事件管理平台(如IBM QRadar)关联多源数据,快速定位攻击链。

- 应急响应:制定应急预案,包括隔离受感染设备、取证分析(如Volatility内存取证)和攻击溯源。

安全意识与培训

- 员工培训:定期开展钓鱼邮件识别、密码管理培训,减少社会工程学攻击成功率。

- 红蓝对抗:模拟攻击(红队)检验防御体系有效性,优化防御策略(蓝队)。

攻防技术对比与关联

以下表格总结常见攻防技术的对应关系:

| 攻击技术 | 防御技术 | 典型案例 |

|---|---|---|

| SQL注入 | 输入验证、参数化查询 | 使用PreparedStatement防止注入 |

| XSS跨站脚本 | CSP策略、输入过滤 | 设置Content-Security-Policy |

| DDoS攻击 | 流量清洗、CDN加速 | 云服务商提供DDoS高防服务 |

| 勒索软件 | 备份恢复、终端防护 | 勒索软件攻击后通过备份恢复数据 |

| 社会工程学钓鱼 | 邮件过滤、安全意识培训 | 企业部署邮件网关过滤钓鱼邮件 |

相关问答FAQs

Q1: 如何判断自己的系统是否遭受黑客攻击?

A1: 可通过以下迹象初步判断:系统运行缓慢或频繁崩溃、异常进程或网络连接(如不明IP上传数据)、文件被加密或删除、安全日志出现大量失败登录记录,建议使用IDS/IPS工具实时监控,并结合日志分析系统(如ELK)进行深度检测,发现异常后立即隔离受影响设备并取证。

Q2: 普通用户如何防范黑客攻击?

A2: 普通用户可采取以下措施:① 设置高强度密码(12位以上,包含大小写字母、数字、符号)并开启2FA;② 及时更新操作系统和应用补丁;③ 不点击陌生邮件链接或下载附件,使用官方渠道下载软件;④ 安装 reputable 杀毒软件和防火墙,定期全盘扫描;⑤ 避免在公共Wi-Fi下进行敏感操作(如网银登录),必要时使用VPN。