Linux安全技术内幕涉及从底层机制到上层应用的全方位防护体系,其核心在于通过权限控制、内核加固、行为监控等手段构建多层次的防御屏障,Linux系统的安全设计基于最小权限原则与纵深防御理念,从用户空间到内核空间均存在严密的安全机制。

在用户空间,权限管理是安全的第一道防线,Linux通过用户(User)、组(Group)和其他(Others)的权限位(读/写/执行)控制文件访问,同时采用特殊权限位如SUID(Set User ID)、SGID(Set Group ID)和Sticky Bit实现精细化控制。passwd命令通过SUID权限以root身份修改密码文件,而/tmp目录的Sticky Bit则防止普通用户删除其他用户的文件,访问控制列表(ACL)提供了比传统权限位更灵活的权限设置,可针对特定用户或组定制访问规则。

系统调用层面的安全加固是Linux内核安全的核心,Linux通过安全模块(如SELinux、AppArmor)实现强制访问控制(MAC),将系统资源划分为主体(进程)和客体(文件、网络端口等),通过策略规则约束主体对客体的访问,SELinux基于类型强制(Type Enforcement)和角色(Role)定义,确保进程仅能访问其策略允许的资源;AppArmor则通过文件路径和程序名称绑定,为每个程序配置独立的安全策略,内核还通过能力(Capability)机制将root权限拆分为细粒度的操作单元(如CAP_NET_ADMIN、CAP_SYS_ADMIN),避免权限过度集中。

网络层面的安全防护依赖于内核的Netfilter框架,Netfilter通过五链(PREROUTING、INPUT、FORWARD、OUTPUT、POSTROUTING)和表(filter、nat、mangle、raw)实现数据包过滤、地址转换和流量整形。iptables和nftables是用户空间的管理工具,例如通过以下规则阻止来自特定IP的SSH访问:

iptables -A INPUT -p tcp --dport 22 -s 192.168.1.100 -j DROP

Linux内核的netfilter扩展如conntrack(连接跟踪)和nf_tables提供了更复杂的流量匹配能力,结合ebtables可过滤二层网络流量。

进程安全方面,Linux通过命名空间(Namespace)和控制组(Cgroup)实现资源隔离与限制,命名空间(如PID、Network、Mount)将进程的资源视图隔离,形成轻量级虚拟化环境;cgroup则限制进程的CPU、内存、I/O等资源使用,防止单个进程耗尽系统资源,安全增强工具如grsecurity和PaX通过地址空间布局随机化(ASLR)、不可执行堆栈(NX Bit)和内核地址空间分离(KASLR)等技术,缓解缓冲区溢出、代码注入等攻击。

日志与审计是安全事件追溯的关键,Linux通过syslog、journald记录系统日志,而auditd服务提供更详细的审计功能,可跟踪文件访问、系统调用、用户登录等事件,审计规则可记录所有root用户的操作:

auditctl -a always,exit -F arch=b64 -S all -F euid=0

日志集中管理工具(如rsyslog、ELK Stack)进一步提升了日志分析效率。

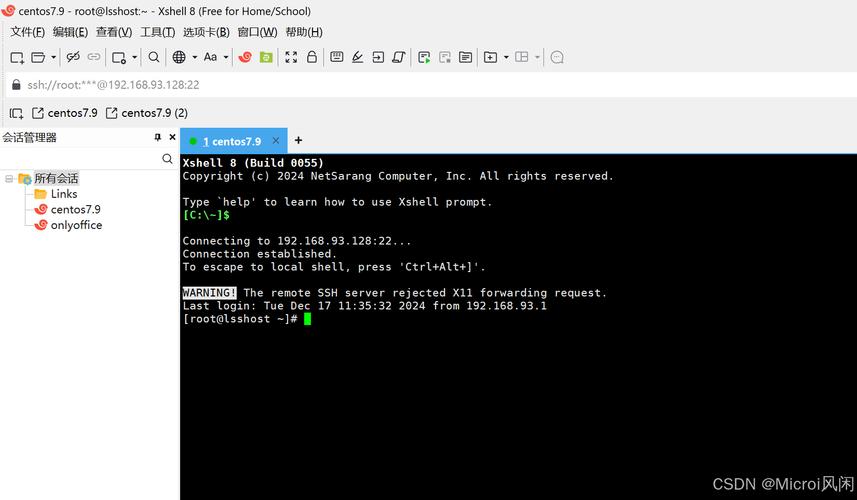

加密与认证技术保障数据传输与存储安全,Linux内核支持dm-crypt(LUKS)实现全盘加密,eCryptfs提供文件系统级加密;网络层通过IPsec(strongSwan)和TLS(OpenSSL)保障通信安全;认证方面,PAM(可插拔认证模块)支持多因素认证(如YubiKey),而sshd的AllowUsers和DenyUsers可限制登录用户。

相关问答FAQs:

Q1:Linux中SELinux和AppArmor的主要区别是什么?

A:SELinux基于美国国家安全局(NSA)开发的Flask安全架构,采用强制访问控制(MAC)和类型强制(TE)策略,规则粒度更细,适合高安全场景;AppArmor则基于路径和程序名称绑定,策略配置更简单,适合中小型系统,SELinux的策略语言复杂但安全性更高,AppArmor学习成本低但灵活性较差。

Q2:如何检测Linux系统是否遭受内核级攻击?

A:可通过以下方法检测:1)检查/proc/kallsyms和/proc/modules是否有异常模块加载;2)使用strace监控关键系统调用的行为;3)通过auditd审计日志分析异常登录或权限提升;4)借助chkrootkit、Rkhunter等工具检测rootkit痕迹;5)对比/boot目录下的内核文件与官方镜像的哈希值,验证内核完整性。