在当今数字化时代,Wi-Fi网络已成为人们日常生活和工作中不可或缺的一部分,从家庭娱乐到企业办公,从移动支付到物联网设备,几乎所有智能终端都需要依赖Wi-Fi网络进行连接,随着网络应用的普及,网络安全问题也日益凸显,Wi-Fi网络身份验证作为保障网络接入安全的第一道防线,其重要性不言而喻,本文将详细解析Wi-Fi网络身份验证的原理、常见方式、技术演进及安全实践,帮助用户全面了解这一关键技术。

Wi-Fi网络身份验证的本质是通过特定机制验证接入设备的合法性,确保只有授权用户或设备才能使用网络资源,从而防止未授权访问、数据泄露及网络攻击,其核心目标是实现“身份认证”与“访问控制”的统一,即确认“你是谁”以及“你是否有权访问”,这一过程通常基于IEEE 802.11系列协议标准,结合加密算法和认证协议来实现,涉及设备端、无线接入点(AP)及后端服务器等多个环节。

Wi-Fi网络身份验证的主要方式

根据网络类型和安全需求的不同,Wi-Fi身份验证主要分为开放认证、共享密钥认证、基于端口访问控制的认证(如802.1X)以及新兴的无线认证协议(如WPA3)等几大类,每种方式的技术原理和安全强度存在显著差异。

开放认证(Open Authentication)

开放认证是最基础的Wi-Fi认证方式,本质上不进行身份验证,任何设备均可连接到网络,其流程为:设备发送认证请求,AP直接响应认证成功,随后设备即可关联AP并尝试接入网络,尽管实现简单,但这种方式几乎无安全性,攻击者可轻易监听网络流量或实施恶意接入,仅适用于公共区域(如咖啡馆、商场)等对安全性要求不高的场景。

共享密钥认证(Shared Key Authentication)

共享密钥认证是一种基于预共享密钥(PSK)的简单认证方式,需与WEP(有线等效加密)协议配合使用,流程包括:设备发送认证请求,AP生成随机挑战值并发送给设备;设备使用预共享密钥对挑战值进行加密后返回;AP解密密文并与原始挑战值比对,一致则认证成功,由于WEP加密算法存在严重漏洞(如RC4流密码缺陷),共享密钥认证易受重放攻击和字典攻击,目前已基本被淘汰。

基于端口访问控制的认证(802.1X/EAP)

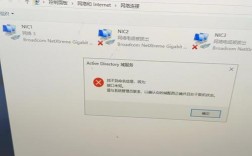

1X是一种基于端口的网络访问控制标准,常与企业级Wi-Fi网络结合使用,采用“认证器-认证服务器- supplicant”(AP-认证服务器-客户端)的三方架构,认证器(AP)负责转发认证信息,认证服务器(如RADIUS服务器)验证用户身份,supplicant(客户端设备)提供身份凭证,该协议支持多种扩展认证协议(EAP),如EAP-TLS(基于证书)、EAP-PEAP(受保护的EAP)和EAP-MSCHAPv2(微软挑战握手认证协议),可实现强身份验证和动态密钥分发,EAP-TLS通过数字证书验证客户端和服务器的合法性,安全性较高,但需部署证书管理系统,实施复杂度较高。

WPA/WPA2/WPA3协议中的身份验证

Wi-Fi保护访问(WPA)协议系列是当前主流的Wi-Fi安全标准,其身份验证机制与加密算法紧密集成:

- WPA(Wi-Fi Protected Access):采用临时密钥完整性协议(TKIP)进行加密和密钥管理,身份验证支持PSK(预共享密钥)和802.1X两种方式,PSK模式下,所有设备共享同一密钥,易受暴力破解;802.1X模式则提供更细粒度的访问控制。

- WPA2(Wi-Fi Protected Access II):采用更安全的计数器模式密码块链消息完整码协议(CCMP),基于AES加密算法,身份验证同样分为PSK(称为WPA2-Personal)和802.1X(WPA2-Enterprise),WPA2-Enterprise通过802.1X协议支持动态密钥和证书认证,安全性显著提升,但PSK模式仍存在密钥泄露风险。

- WPA3(Wi-Fi Protected Access 3):作为最新一代Wi-Fi安全标准,WPA3在身份验证和加密方面进行全面升级:个人版采用SAE(同步认证)协议替代PSK,防止离线字典攻击,即使密码较弱也能抵御暴力破解;企业版支持192位加密和基于证书的认证,并新增“Wi-Fi Enhanced Open”机制,为开放网络提供加密保护,防止流量嗅探,WPA3还简化了设备配网流程,支持“Wi-Fi Easy Connect”功能,提升用户体验。

Wi-Fi身份验证的技术演进与安全挑战

从早期的开放认证到WPA3的普及,Wi-Fi身份验证技术不断迭代,核心驱动力是应对日益复杂的网络安全威胁,早期WEP协议因加密算法缺陷和密钥管理问题,在2001年被证明存在严重漏洞,随后WPA通过TKIP临时缓解风险,而WPA2凭借AES加密成为长期主流,2025年KRACK(Key Reinstallation Attack)攻击暴露了WPA2的四次握手协议漏洞,攻击者可解密部分流量,这一事件直接推动了WPA3的标准化和落地。

当前,Wi-Fi身份验证面临的主要挑战包括:物联网设备数量激增导致密钥管理复杂化、公共Wi-Fi下的中间人攻击、针对弱密码的暴力破解以及新型攻击手段(如 Evil Twin攻击,攻击者伪造AP诱骗用户连接),为应对这些挑战,未来Wi-Fi身份验证将向更智能、更动态的方向发展,例如基于人工智能的异常行为检测、零信任架构下的持续认证、以及区块链技术在分布式密钥管理中的应用。

Wi-Fi身份验证的安全实践建议

无论是个人用户还是企业用户,合理配置Wi-Fi身份验证机制是保障网络安全的关键,以下为具体实践建议:

- 优先选择WPA3协议:若设备支持,启用WPA3-Personal(SAE)或WPA3-Enterprise,避免使用WEP和老旧的WPA模式。

- 强化密码策略:采用强密码(长度12位以上,包含大小写字母、数字及特殊符号),定期更换,并避免在不同网络中重复使用。

- 企业网络部署802.1X认证:结合RADIUS服务器和EAP协议(如EAP-TLS、EAP-TTLS),实现基于证书的强身份验证和动态密钥分发。

- 隔离访客网络:设置独立的访客Wi-Fi网络,采用隔离技术(如VLAN)限制访客设备访问内部资源,并通过单独的认证策略(如临时密码)管理访问权限。

- 启用网络监控与日志审计:通过无线网络管理系统(WMS)监控异常接入行为,记录认证日志,定期分析潜在安全事件。

- 更新设备固件:及时更新路由器、AP及客户端设备的固件,修复已知漏洞,避免利用旧漏洞实施的攻击。

相关问答FAQs

Q1:为什么我的Wi-Fi设置了密码,还是有人能蹭网?

A:可能的原因包括:①使用了WEP或WPA-PSK(TKIP)等弱加密协议,易被暴力破解;②密码强度不足(如简单数字、常见单词),被字典攻击破解;③路由器存在默认漏洞(如默认管理密码未修改、固件版本过旧),攻击者可通过劫持认证流程接入;④开启了WPS(Wi-Fi Protected Setup)功能,PIN码易受暴力破解,建议更换为WPA3-PSK(SAE)或WPA2-PSK(AES)协议,设置强密码,关闭WPS功能,并定期更新路由器固件。

Q2:企业Wi-Fi如何实现不同部门的差异化访问控制?

A:可通过部署802.1X认证结合RADIUS服务器实现:①为不同部门创建独立的用户组或角色,在RADIUS服务器中配置访问控制策略(ACL),限制各部门访问的网络资源(如市场部仅可访问互联网,研发部可访问内部服务器);②采用动态VLAN技术,根据用户身份自动分配VLAN,实现逻辑隔离;③对于BYOD(自带设备)场景,结合网络访问控制(NAC)解决方案,检查设备合规性(如安装杀毒软件、系统补丁)后再授予访问权限,确保网络安全。