传统的“Ghost”(诺顿克隆精灵)是一个单机工具,它主要用于制作硬盘或分区的镜像文件(.gho或.v2i文件),以及将这个镜像文件恢复到另一个硬盘上,它本身不是一个网络工具。

随着网络技术的发展,我们通常所说的“网络Ghost”或“网络克隆”,其实是利用网络环境来实现“一对多”的批量系统部署,也就是说,一台安装好操作系统的计算机(我们称之为“母机”或“服务器”)通过网络,将系统镜像同时发送给多台新计算机(我们称之为“客户机”或“终端”),并让这些客户机在短时间内拥有与母机完全相同的系统环境。

这极大地提高了在机房、办公室、网吧等环境中部署大量电脑的效率。

核心原理

网络克隆的原理并不复杂,可以简化为以下几个步骤:

- 制作母机: 在一台电脑上安装好所有需要的操作系统、驱动程序、应用软件,并进行优化设置,这台电脑就是“母机”。

- 启动网络克隆服务: 在母机上运行特定的网络克隆软件,它会进入一个“发送端”模式,等待客户机的连接。

- 启动客户机: 在所有需要被克隆的“客户机”上,通过特定的方式(如修改BIOS/UEFI设置、使用启动U盘)启动一个“客户端”程序,这个程序会自动寻找网络中的母机。

- 建立连接与传输: 客户机连接到母机后,母机开始将整个硬盘(或系统分区)的数据打包,通过网络逐个发送给客户机,这个过程通常是“扇区对扇区”的克隆,确保100%的还原。

- 完成与重启: 传输完成后,客户机自动重启,移除启动介质,此时它就已经拥有了和母机一模一样的系统。

主流网络克隆方案

目前市面上有多种可以实现网络克隆的工具和方案,各有优劣。

使用专业网络克隆软件(最推荐)

这类软件是专门为此目的设计的,功能强大,操作相对简单,是目前最主流的方案。

代表软件:

- 远志网络克隆系统(Deepin Clone / 远志一键Ghost): 这是国内非常流行的一套解决方案,通常包含一个制作好的PE系统启动盘,它集成了网络克隆、硬盘对拷、分区备份等多种功能。

- OneKey Ghost (一键Ghost): 同样是国内非常知名的Ghost工具,其PE版本中也集成了强大的网络克隆功能。

- Acronis Cyber Backup: 国际知名的专业备份软件,其“Universal Deploy”功能支持通过网络进行大规模系统部署,功能更专业,但通常需要付费。

- Clonezilla(克隆zilla): 一款功能极其强大的免费开源克隆工具,它也支持“unicast”(单播)和“multicast”(多播/广播)模式进行网络克隆,适合有一定技术基础的用户。

优点:

- 操作简单: 通常图形化界面,按照向导操作即可。

- 功能全面: 不仅支持网络克隆,还支持本地备份、恢复等。

- 兼容性好: 通常自带大量常用硬件驱动,能顺利启动各种电脑。

- 支持多播: 一次发送,所有客户机同时接收,极大地节省了时间。

缺点:

- 需要制作启动盘: 需要提前在U盘里制作好包含网络克隆功能的PE系统。

- 部分软件收费: 像Acronis这样的商业软件功能更强大,但价格不菲。

使用企业级部署工具(适合IT专业人员)

这类工具功能更强大,通常与系统镜像管理、补丁分发、资产管理等功能集成在一起,适用于企业级的大规模部署。

代表工具:

- Microsoft Deployment Toolkit (MDT): 微软官方的免费部署工具,可以用来部署Windows操作系统,它通过Windows部署服务来启动客户端,并从共享镜像中安装系统。

- Windows Deployment Services (WDS): Windows Server自带的角色服务,与MDT配合使用,是标准的企业级网络部署方案。

- Fog Project: 一款开源的计算机克隆和管理解决方案,功能非常强大,支持网络引导、镜像管理、计算机管理等,是MDT/WDS的优秀免费替代品。

优点:

- 高度集成与自动化: 可以实现从裸机到完全可用系统的全自动部署。

- 可管理性强: 可以集中管理镜像、任务和计算机资产。

- 灵活定制: 可以部署脚本、应用,实现高度定制化的安装。

缺点:

- 学习曲线陡峭: 配置复杂,需要专业的IT知识。

- 部署门槛高: 通常需要一台专门的服务器来运行。

详细教程:使用远志/OneKey Ghost进行网络克隆

这是最贴近普通用户需求的方案,下面以使用带有网络克隆功能的PE启动盘为例,进行详细步骤说明。

第一步:准备工作

- 一台“母机”:这台电脑是你已经配置好所有系统和软件的“完美模板”。

- 多台“客户机”:所有需要被克隆的电脑,确保它们的硬件配置(尤其是主板芯片组)尽量相似,否则可能会导致驱动不兼容。

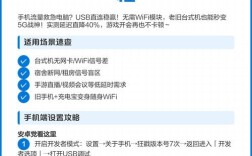

- 一个PE启动U盘:U盘容量建议8GB以上,里面已经制作好了包含“网络Ghost”功能的PE系统(如远志、微PE、OneKey Ghost PE等)。

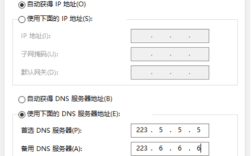

- 网络环境:所有电脑(母机和客户机)必须连接在同一个局域网(可以连接同一个路由器或交换机),并且能互相ping通。

第二步:制作母机镜像(可选但推荐)

虽然网络克隆是“发送端直接读取母机硬盘”,但为了保护母机,或者为了以后使用,建议先制作一个本地镜像。

- 在母机上插入PE启动U盘,重启电脑,从U盘启动。

- 进入PE系统桌面。

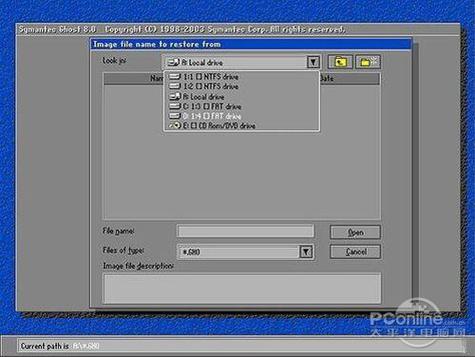

- 打开“Ghost”或“一键Ghost”工具。

- 选择 “备份” -> “分区备份”。

- 选择要备份的系统分区(通常是C盘),设置好保存路径(比如保存在D盘或移动硬盘),然后开始备份。

- 备份完成后,你会得到一个

.gho或.img的镜像文件。

第三步:启动网络克隆(发送端)

- 在母机上,从U盘启动PE系统。

- 打开PE桌面上的“网络Ghost”或“一键Ghost”工具。

- 选择 “网络克隆” -> “发送端”。

- 软件会自动检测你的IP地址,并等待客户端连接,记下这个IP地址。

- 根据软件提示,选择“多播”或“广播”模式。多播是首选,因为它允许所有客户机同时接收数据,速度最快。

- 确认发送的源盘(通常是硬盘1,即C盘所在的硬盘),然后开始等待客户端连接。

第四步:启动网络克隆(接收端)

- 在所有客户机上,分别插入同一个PE启动U盘,重启电脑,从U盘启动。

- 在启动菜单中,务必选择 “启动网络克隆客户端” 或类似的选项,这一步非常关键!

- 客户机启动后,会自动进入网络克隆的客户端程序。

- 程序会自动搜索局域网中的发送端(母机),如果找不到,可能需要手动输入母机的IP地址。

- 找到母机后,按提示连接,连接成功后,屏幕上会显示“已连接到发送端”等信息。

第五步:开始传输

- 当所有客户机都连接到母机后,在母机上按任意键或点击“开始”按钮,开始传输。

- 传输过程可能需要10分钟到数小时不等,取决于硬盘大小、网络速度和客户机数量。

- 重要提示:在传输过程中,绝对不能断电、重启或关闭任何一台电脑(包括母机),否则会导致所有电脑的系统损坏。

- 你可以在母机上看到传输进度和已连接的客户机列表。

第六步:完成与重启

- 当进度条达到100%后,母机会提示传输完成。

- 所有客户机会自动重启。

- 重启时,请务必拔掉U盘,让电脑从硬盘启动。

- 客户机启动后,你将看到和母机一模一样的桌面和系统环境。

⚠️ 重要注意事项与风险提示

- 数据安全警告:网络克隆会彻底覆盖客户机硬盘上的所有数据,且无法恢复。在开始之前,请务必备份所有客户机上的重要文件!

- 硬件兼容性:虽然网络克隆能还原软件环境,但如果客户机的硬件(尤其是主板、芯片组、硬盘控制器)与母机差异过大,可能会导致系统蓝屏、驱动缺失或工作不正常,尽量使用相同型号或相近型号的电脑。

- 激活问题:如果系统是Windows,激活状态可能会被转移,对于使用主板绑定的OEM激活的Windows,通常没问题,但对于使用数字许可证的Windows 10/11,更换主板后可能需要重新激活。

- BIOS/UEFI设置:确保所有电脑的启动模式(Legacy/UEFI)一致,否则可能无法从U盘启动或克隆失败。

- 网络稳定性:确保网络环境稳定,避免在传输过程中有大量其他网络流量干扰。

- 法律与道德:请确保你有权对目标计算机进行系统克隆操作,不要用于非法用途。

希望这份详细的教程能帮助你理解并成功实现网络克隆,如果你有更具体的问题,比如某个软件的详细操作,可以随时提出。