Docker作为容器化技术的代表,其核心能力建立在一系列关键技术之上,这些技术共同实现了轻量级、可移植、高效率的应用部署方案,Docker的核心技术主要包括命名空间(Namespaces)、控制组(Control Groups,cgroups)、联合文件系统(Union File Systems)、容器镜像(Container Image)、资源隔离与限制、网络模型以及容器运行时等,这些技术相互协作,确保了容器从创建、运行到销毁的全流程高效且稳定。

命名空间是Docker实现资源隔离的基础技术,它通过将系统的全局资源(如进程ID、网络接口、挂载点等)封装在独立的命名空间中,使得每个容器拥有独立的视图,仿佛运行在独立的操作系统上,Linux提供了多种命名空间类型,包括PID命名空间(隔离进程ID,容器内进程看不到宿主机及其他容器的进程)、Network命名空间(隔离网络设备、IP地址、路由表等,实现容器网络独立)、Mount命名空间(隔离文件系统挂载点,容器拥有独立的根目录)、UTS命名空间(隔离主机名和域名)、IPC命名空间(隔离进程间通信资源)以及User命名空间(隔离用户和用户组ID),在PID命名空间中,容器内的第一个进程为PID 1,而在宿主机上,该进程可能拥有一个较大的PID值,这种隔离避免了容器间的进程干扰,同时增强了安全性。

控制组(cgroups)则是Docker实现资源限制与监控的核心技术,它能够限制、审计和隔离容器所使用的物理资源,包括CPU、内存、磁盘I/O、网络带宽等,cgroups通过分层结构组织,每个容器可以属于一个或多个cgroup组,从而对其资源使用进行精细化控制,通过设置CPU cgroup,可以限制容器最多使用50%的CPU时间片,或限制其只能运行在特定的CPU核心上;通过Memory cgroup,可以设置容器的内存上限,防止其耗尽宿主机内存;通过Blkio cgroup,可以限制容器对磁盘的读写速率,cgroups不仅实现了资源隔离,还提供了资源使用情况的统计信息,便于监控和调试,确保多容器环境下宿主机资源的合理分配。

联合文件系统(Union File Systems)是Docker容器镜像分层存储的技术基础,它支持将多个只读层和一个可写层叠加在一起,形成一个统一的文件系统视图,常见的联合文件系统包括AUFS、OverlayFS、Btrfs等,其中OverlayFS因性能优越且被Linux内核原生支持而成为Docker的默认选择,镜像的分层结构使得Docker能够高效地复用和共享数据:多个容器可以共享同一个基础镜像层(如Ubuntu操作系统),只有当容器修改文件时,才会将修改写入可写层,而不会影响其他容器或基础镜像,这种分层机制不仅节省了存储空间,还加速了镜像的构建和分发,因为只需要传输变更的层即可。

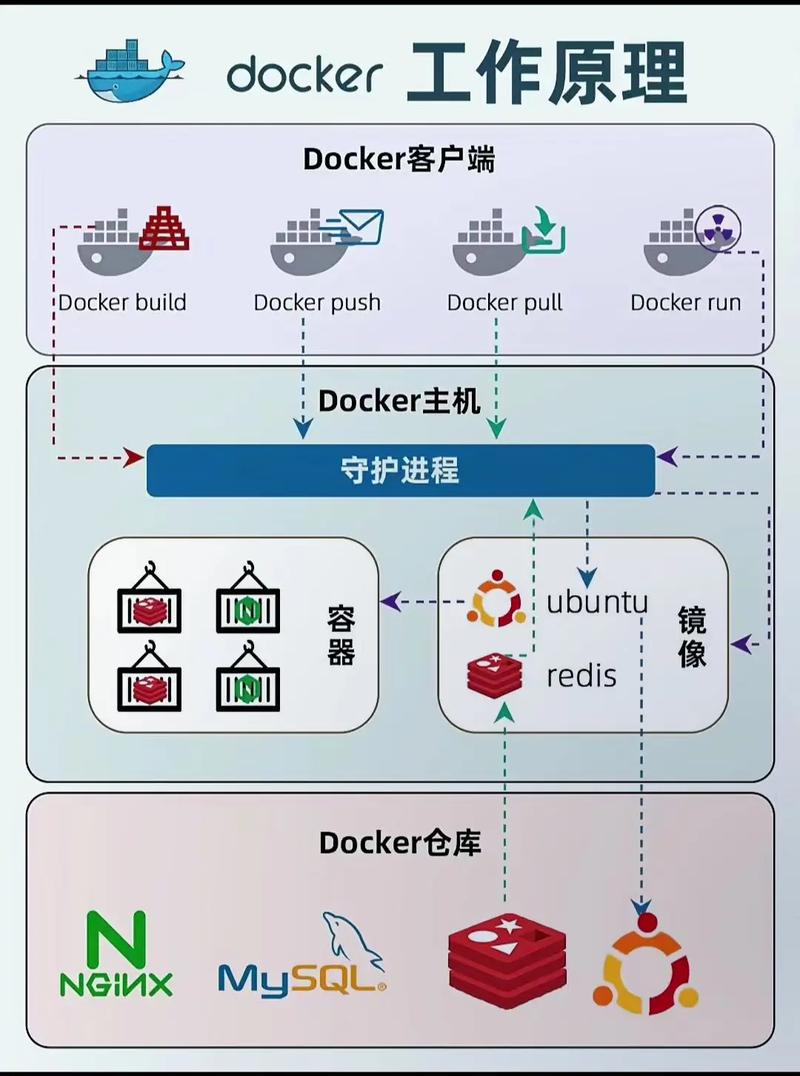

容器镜像(Container Image)是Docker的核心组成部分,它是一个包含应用程序及其所有依赖(如库、配置文件等)的轻量级、可执行的独立软件包,镜像采用分层结构,每层对应一个指令(如RUN、COPY等),层与层之间通过唯一标识(如SHA256哈希值)关联,镜像的构建通过Dockerfile定义,其中包含一系列指令,用于配置运行环境、安装依赖、复制代码等,镜像仓库(如Docker Hub、Harbor)用于存储和分发镜像,用户可以通过docker pull命令拉取镜像,通过docker run命令基于镜像创建容器,镜像的不可变性确保了应用在不同环境中的一致性,解决了“在我机器上能运行”的问题。

资源隔离与限制除了依赖命名空间和cgroups外,还涉及Linux的其他特性,如Seccomp(安全计算模式)用于过滤系统调用,防止容器执行危险的系统调用;AppArmor(应用armor)通过强制访问控制(MAC)策略限制容器进程的文件系统访问权限;Capabilities(Linux能力)则允许细粒度地控制进程的权限,默认情况下,容器进程被剥离了大部分root权限,仅保留必要的capabilities,从而降低了容器逃逸的风险,这些技术共同构建了容器的安全沙箱环境。

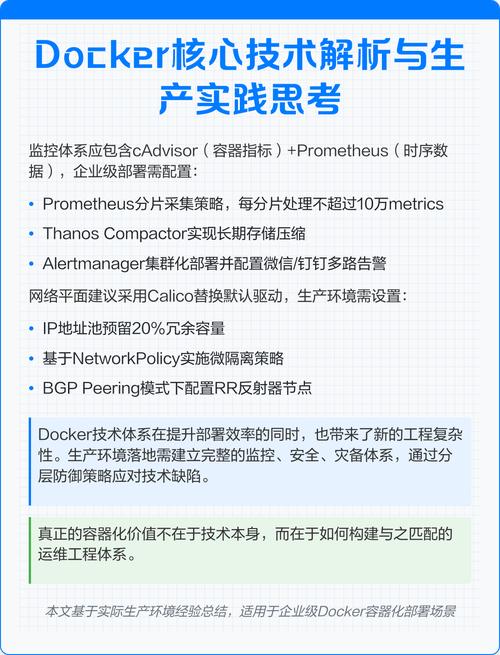

Docker的网络模型实现了容器间以及容器与外部网络的通信,Docker默认使用桥接网络(Bridge),通过创建虚拟网桥(如docker0)将容器连接到一个私有子网中,每个容器拥有独立的IP地址,并通过NAT(网络地址转换)与宿主机网络通信,Docker支持自定义网络(如overlay网络),用于跨宿主机节点的容器通信,以及主机网络(Host网络),直接使用宿主机的网络命名空间,端口映射(Port Mapping)功能允许将容器的端口暴露给宿主机或外部网络,使得外部应用能够访问容器服务,Docker的网络模型还支持网络隔离,通过自定义网络可以将容器划分为不同的网络组,实现容器间的访问控制。

容器运行时(Container Runtime)是负责容器生命周期管理的底层软件,Docker最初使用自己的运行时docker-runc,后来逐渐遵循OCI(开放容器倡议)标准,支持runc、containerd等运行时,containerd是Docker的核心组件之一,负责镜像管理、容器运行、网络和存储等核心功能,而docker-engine则提供了高级API和CLI工具,通过调用containerd实现容器的创建、启动、停止等操作,这种分层架构使得Docker更加模块化,并支持与其他容器运行时的集成。

Docker的核心技术通过命名空间实现资源隔离,通过cgroups实现资源限制,通过联合文件系统实现镜像分层存储,结合容器镜像、网络模型、安全机制和容器运行时,构建了一套完整的容器化解决方案,这些技术的协同作用,使得Docker能够以轻量级、高效率的方式实现应用的快速部署、弹性扩展和环境一致性,成为现代云计算和微服务架构的重要基石。

相关问答FAQs

Q1: Docker容器与虚拟机的主要区别是什么?

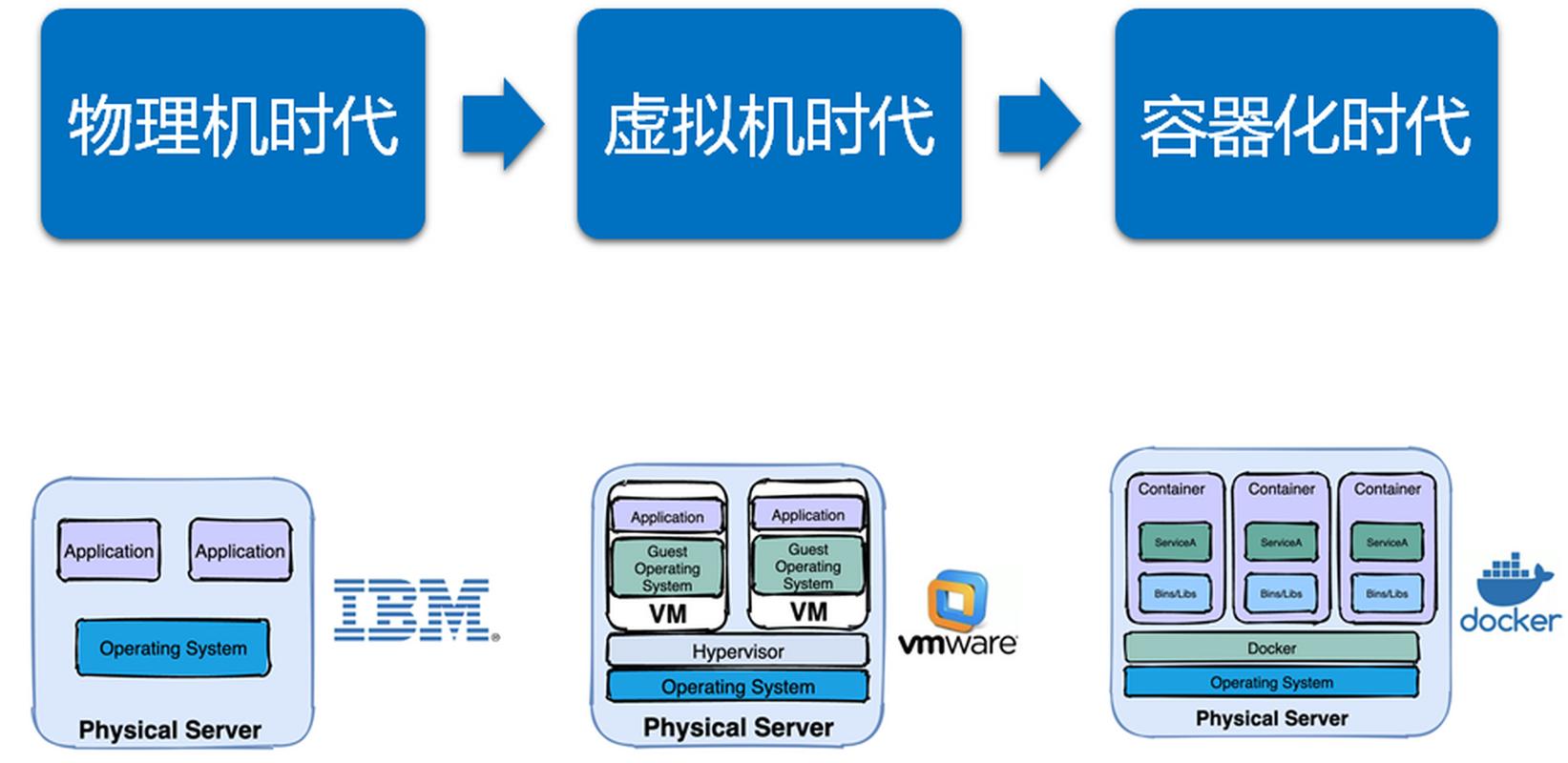

A1: Docker容器与虚拟机的主要区别在于资源隔离方式和轻量级程度,虚拟机通过Hypervisor虚拟化整个硬件资源,每个虚拟机包含独立的操作系统(Guest OS),因此资源占用较大,启动速度慢;而Docker容器通过命名空间和控制组在宿主机操作系统层面实现隔离,共享宿主机的内核,无需额外的操作系统,因此更加轻量级,启动速度快(秒级),资源利用率高,容器之间共享宿主机内核,而虚拟机之间完全隔离。

Q2: Docker镜像的分层存储机制有什么优势?

A2: Docker镜像的分层存储机制具有三大优势:一是节省存储空间,多个容器可以共享相同的基础镜像层,只有可写层是独立的;二是加速镜像构建和分发,构建镜像时只需重新生成变更的层,未变更的层可复用缓存;三是提高灵活性,可以通过组合不同的镜像层快速创建新的镜像,便于版本管理和迭代,修改应用代码后,只需重新构建包含代码变更的层,而无需重新下载整个基础镜像。