信息隐藏技术与加密技术是现代信息安全领域中两种核心的保护手段,它们在目标、原理和应用场景上既有显著区别,又相互补充,共同构建起多层次的安全防护体系,信息隐藏技术,又称隐写术,旨在将秘密信息隐藏在公开的载体信息中,使其不被第三方察觉,从而实现信息的隐蔽传输和存储;而加密技术则通过特定的算法将明文信息转换为不可读的密文,即使信息被截获,未经授权者也无法获取其真实内容,尽管两者都服务于信息安全,但其核心思想和技术路径存在本质差异。

从技术原理来看,加密技术依赖于复杂的数学算法和密钥管理机制,它通过加密算法(如AES、RSA、DES等)和密钥对明文进行变换,生成密文,接收方需使用对应的密钥才能解密还原明文,加密技术的安全性完全取决于算法的强度和密钥的安全性,一旦密钥泄露,加密信息将面临被破解的风险,AES(高级加密标准)采用对称密钥加密,其128位、192位或256位的密钥长度提供了极高的安全性,广泛应用于政府、金融等领域;而非对称加密算法如RSA,则利用公钥和私钥的非对称性,解决了密钥分发问题,常用于数字签名和SSL/TLS协议中,加密技术的核心目标是“让信息不可读”,即使攻击者获取了密文,也无法在不解密的情况下理解其内容。

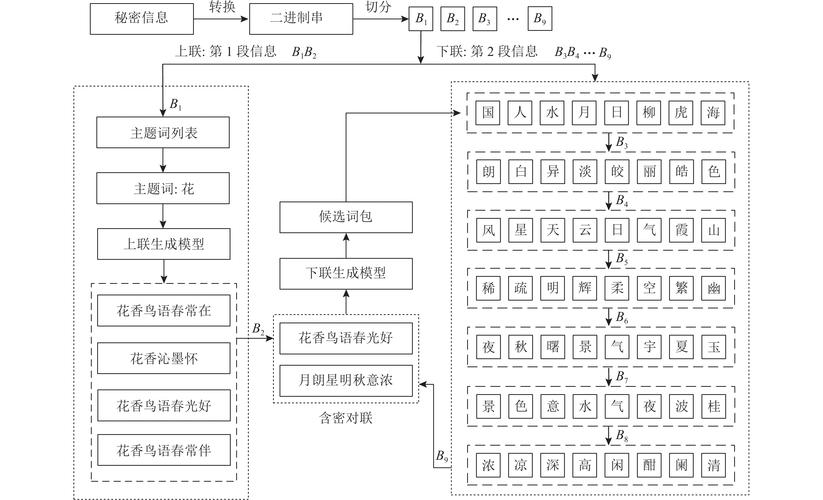

相比之下,信息隐藏技术的核心目标是“让信息不可见”,它不改变载体信息的 perceptual 特性(如图像、音频、视频的视觉或听觉效果),而是将秘密信息嵌入到载体中,信息隐藏技术通常包括三个基本步骤:嵌入、提取和检测,嵌入过程通过修改载体信息的冗余部分(如图像的像素值、音频的采样点)来隐藏秘密信息;提取过程则是从载体中准确恢复秘密信息;而检测旨在识别载体中是否包含隐藏信息,信息隐藏技术的关键在于隐蔽性和不可检测性,即隐藏后的载体应与原始载体无明显差异,且难以通过统计分析等方法发现隐藏信息的存在,在图像隐写中,可通过修改最低有效位(LSB)将秘密文本嵌入到像素值中,人眼几乎无法察觉变化;在音频隐写中,则可通过修改声波的相位或振幅来隐藏信息,确保听觉上的不可感知性。

信息隐藏技术与加密技术的应用场景也存在明显差异,加密技术主要用于保护信息在传输和存储过程中的机密性,如网络通信加密(HTTPS)、文件加密、数据库加密等,其优势在于能够直接对抗“被动攻击”,即防止信息被窃听或非法读取,而信息隐藏技术则更适用于需要隐蔽通信的场景,如军事、情报领域的秘密指令传输,或数字版权保护中的数字水印(将版权信息隐藏在图像、音频中,用于追踪盗版),信息隐藏技术还可用于完整性验证和身份认证,如通过隐写术在电子文档中嵌入防伪信息,防止文档被篡改。

尽管两者目标不同,但信息隐藏技术与加密技术在实际应用中常常结合使用,形成“先加密后隐藏”的双重保护机制,在秘密通信中,首先使用加密技术将明文转换为密文,确保信息的机密性;然后通过信息隐藏技术将密文隐藏到公开载体中,实现隐蔽传输,这种方式既避免了密文被直接破解的风险,又降低了通信行为被察觉的可能性,从而大幅提升安全性,在军事通信中,将加密后的指令隐藏在普通的图片或视频中进行传输,即使敌方截获了载体,也无法发现隐藏信息的存在,更无法破解其内容。

从技术挑战来看,加密技术面临的主要问题是算法的安全性、密钥管理和计算效率,随着量子计算的发展,传统加密算法(如RSA)可能面临被破解的风险,因此后量子密码学成为研究热点,而信息隐藏技术则面临隐蔽性与容量之间的矛盾,以及隐藏信息的鲁棒性问题,在图像隐写中,若嵌入的信息量过大,可能导致图像质量下降,引起怀疑;隐藏信息还需抵抗有意的攻击(如图像压缩、滤波、裁剪等),确保在载体被处理后仍能被完整提取。

为了更直观地对比两种技术,以下从多个维度进行总结:

| 对比维度 | 信息隐藏技术 | 加密技术 |

|---|---|---|

| 核心目标 | 隐藏信息存在性,使其不可见 | 保护信息机密性,使其不可读 |

| 技术原理 | 修改载体冗余特性嵌入秘密信息 | 通过算法和密钥转换明文为密文 |

| 安全性依赖 | 载体的隐蔽性和不可检测性 | 算法强度和密钥安全性 |

| 典型应用 | 隐蔽通信、数字水印、版权保护 | 数据加密、通信安全、身份认证 |

| 输出结果 | 载体信息(外观无明显变化) | 密文信息(完全不可读) |

| 抗攻击能力 | 需抵抗载体处理和主动检测 | 需抵抗密文分析和暴力破解 |

相关问答FAQs:

-

问:信息隐藏技术和加密技术哪个更安全?

答:两者安全性无法直接比较,因为其保护目标不同,加密技术通过“不可读”保护信息机密性,安全性取决于算法和密钥;信息隐藏技术通过“不可见”保护信息存在性,安全性取决于隐蔽性和抗检测能力,在实际应用中,两者结合使用(先加密后隐藏)能提供更高级别的安全保护。 -

问:信息隐藏技术能否完全替代加密技术?

答:不能,信息隐藏技术的核心是隐蔽信息存在性,但若隐藏信息被检测到,攻击者可直接尝试提取或破解;而加密技术即使信息被截获,攻击者也无法获取内容,加密技术在数据机密性保护、身份认证等方面具有不可替代的作用,两者是互补关系,而非替代关系。