Phala Network 是一个专注于隐私计算的区块链项目,它旨在为 Web3 应用提供一个高性能、低成本的隐私保护计算层,你可以把它理解为“区块链上的隐私计算云”。

其核心技术是基于 TEE(可信执行环境)的隐私计算,下面我们从几个核心层面来拆解它的技术。

核心思想:为什么需要 Phala?

在 Web3 世界里,我们面临着两个核心矛盾:

- 区块链的透明性与隐私需求的矛盾:所有链上数据(如钱包地址、交易金额、智能合约代码)都是公开可查的,这使得很多应用(如企业级应用、社交应用、个人数据管理)无法在区块链上运行,因为用户隐私无法得到保障。

- 去中心化应用的计算效率瓶颈:区块链本身并不适合进行大规模、复杂的数据计算,将其所有计算都放在链上会导致性能极低、成本高昂。

Phala 的解决方案是:将需要保护隐私的计算任务,从区块链上“卸载”到一个去中心化的、基于 TEE 的计算网络中执行。

这个网络被称为“Phala 隐私云”,它像一个去中心化的“外包”团队,专门为你处理敏感数据,但因为它在 TEE 内部运行,所以它无法看到或窃取你的数据,也无法篡改计算结果。

核心技术架构

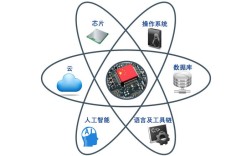

Phala 的技术栈可以看作一个由四层组成的“洋葱模型”,每一层都为上一层提供支撑。

基础层:TEE (可信执行环境)

这是 Phala 技术的基石,TEE 是在 CPU 硬件中创建的一个安全、隔离的执行环境。

- 工作原理:在 TEE 内部运行的应用程序(称为“enclave”)与外部环境(包括操作系统、其他进程,甚至是 hypervisor)是完全隔离的,数据进入 TEE 后会被加密,只有 enclave 内部才能解密和处理。

- 核心特性:

- 数据机密性:外部无法窥探 enclave 内部的数据和代码。

- 代码完整性:外部无法篡改 enclave 内部的代码。

- 身份认证:enclave 拥有一个唯一的、硬件绑定的身份密钥,可以证明“我是我”,防止身份伪造。

- Phala 使用的 TEE 技术:Phala 主要使用 Intel SGX (Software Guard Extensions) 作为其首选 TEE 技术,因为它拥有最广泛的硬件支持和成熟的开发者生态,Phala 也在积极布局支持 ARM CCA 和 AMD SEV 等 TEE 技术,以实现跨平台的兼容性和去中心化。

协议层:Phala 虚拟机

如果说 TEE 是一个安全的“硬件房间”,Phala 虚拟机就是在这个房间里运行的“操作系统”和“编程语言”,它让开发者能够方便地在 Phala 网络上编写和部署隐私应用。

- 目标:提供一个类似 EVM(以太坊虚拟机)的兼容环境,但专为隐私计算优化。

- 核心特性:

- Wasm 兼容:Phala VM 基于 WebAssembly (Wasm) 构建,Wasm 具有跨平台、高性能、安全沙箱化的特点,非常适合在 TEE 中运行。

- 状态分离:Phala VM 的核心设计思想是将应用的状态和逻辑分离。

- 逻辑:开发者编写的智能合约代码(Wasm 字节码)被部署到 Phala 网络中,由 TEE 中的 Worker 节点执行。

- 状态:应用的敏感数据(如用户数据、计算结果)则被加密存储在链下的 Phala 存储网络中,而不是直接暴露在区块链上。

- 与区块链的交互:Phala VM 提供了一套特殊的预编译合约,允许 TEE 内的应用与区块链(如 Polkadot/Kusama)进行安全、可控的交互,读取链上公开信息,或将加密后的计算结果哈希值提交到链上作为证明。

网络层:去中心化 Worker 网络

这是 Phala 的核心执行层,由全球的节点运营者(称为“Worker”)组成。

- Worker 的角色:每个 Worker 都质押 PHA 代币,并运行一个包含 TEE 软件的节点,他们负责:

- 从任务池中接收来自用户的计算任务。

- 在其 TEE 中创建安全的 enclave。

- 在 enclave 中加载并执行用户的隐私应用代码。

- 将计算结果安全地返回给用户或存储到链下。

- 激励机制:Worker 通过提供计算资源来赚取 PHA 奖励,网络会根据 Worker 的在线时间、计算能力、信誉度等因素进行分配,这形成了一个去中心化的、可验证的“计算市场”。

- 去中心化与安全性:由于有成百上千个独立的 Worker,没有一个单一的实体可以控制整个网络,即使某些 Worker 的 TEE 被攻破,也只是影响其自身的任务,而不会危及整个网络或用户的隐私。

存储层:Phala 存储网络

为了处理大量非结构化的敏感数据,Phala 构建了一个去中心化的存储网络。

- 定位:它不是用来存储链上交易记录的,而是用来存储隐私应用的状态数据。

- 技术选型:Phala 早期使用 IPFS (星际文件系统) 作为其存储底层的选项之一,因为它具有去中心化和内容寻址的特性,但 Phala 的存储网络是一个更上层、更专注于隐私和性能的解决方案,它会将数据进行分片、加密,并存储在多个节点上,确保数据的可用性和持久性。

工作流程:一个隐私应用是如何运行的?

让我们通过一个例子来理解整个流程:Alice 想要使用一个去中心化的、隐私保护的 AI 聊天机器人。

- 部署:开发者将 AI 聊天机器人的代码(Wasm 格式)部署到 Phala 网络,这个代码包含 AI 模型的逻辑,但不包含 Alice 的聊天记录。

- 交互:Alice 向 Phala 网络发送一个请求,内容是“请用 AI 回复我的问题:‘今天天气怎么样?’”,这个请求会附带一个加密的会话密钥。

- 任务分发:Phala 网络将这个任务分发给一个在线的 Worker 节点。

- TEE 执行:

- Worker 节点在其 TEE 的 enclave 中加载 AI 代码。

- enclave 使用 Alice 提供的密钥解密她的问题。

- enclave 执行 AI 模型,生成一个回复。

- enclave 使用相同的密钥将回复重新加密。

- 返回结果:

- Worker 将加密后的回复返回给 Alice。

- Alice 在本地用自己的密钥解密,看到 AI 的回复。

- 链上验证(可选):如果需要,Alice 可以选择将这次交互的哈希值(或某些非敏感的证明数据)提交到一条公共链(如 Polkadot)上,作为这次交互存在且未被篡改的公开证明。

在整个过程中,Worker 只知道它在执行一个“AI 回复”任务,但完全不知道 Alice 的具体问题是什么,也不知道 AI 生成的具体回复是什么,所有敏感数据都始终在 TEE 的保护之下。

核心优势与特点

- 高性能与低成本:计算在 TEE 中并行执行,不消耗区块链的区块空间和 Gas 费,因此成本极低,性能远高于链上计算。

- 强隐私保护:基于硬件级别的 TEE,提供了业界公认的高级别安全保障。

- 去中心化:由全球数千个 Worker 节点共同维护网络,避免了单点故障和中心化风险。

- EVM 兼容性:Phala VM 的设计使得以太坊开发者可以相对平滑地迁移他们的应用,降低了开发门槛。

- 与 Polkadot 生态深度集成:Phala 是 Polkadot 网络上的一个平行链,可以轻松利用 Polkadot 的跨链通信功能,与其他链上的应用进行数据交互和价值转移。

应用场景

Phala 的技术可以赋能非常广泛的领域:

- DeFi 隐私:创建隐私钱包、隐私交易协议、隐私借贷平台,保护用户的交易数据和资产状况。

- 企业级应用:在区块链上构建安全的供应链管理、身份验证、数据共享系统,保护商业机密。

- AI 与机器学习:让 AI 模型在保护用户数据隐私的前提下进行训练和推理(联邦学习的理想载体)。

- 社交与元宇宙:构建去中心化的社交网络,保护用户的个人资料、好友关系和私信内容。

- 去中心化身份:为用户提供一个受保护的、自主控制的数字身份。

Phala Network 的技术本质是利用 TEE 这把“硬件级的隐私保护锁”,为 Web3 世界构建了一个可扩展、高性能、去中心化的隐私计算层,它巧妙地解决了区块链透明性与隐私需求之间的矛盾,使得真正的隐私驱动的 Web3 应用成为可能,其“网络即服务”的模式,让开发者可以像使用 AWS 云服务一样,方便地在 Phala 上构建下一代隐私应用。