OpenSSH 本身并不发明或拥有自己独有的“混淆加密”算法,相反,OpenSSH 是一个实现了现有成熟、标准化的加密协议(主要是 SSH 协议)的软件套件。

您提到的“混淆加密”,在 OpenSSH 的上下文中,通常指的是以下两个层面的技术:

- 协议层面的混淆:SSH 协议为了增强安全性,会通过多种机制来“混淆”通信,使其难以被识别和攻击。

- 密钥交换层面的混淆:这是最常与“混淆”联系紧密的部分,指 KEX 算法在协商会话密钥时,如何利用随机数和数学运算来生成一个对第三方完全不可预测的密钥。

下面我们详细分解这两个层面。

协议层面的混淆(让流量看起来不像 SSH)

SSH 协议在设计之初就考虑了流量分析的威胁,即攻击者虽然无法解密内容,但可以通过分析数据包的大小、频率和模式来判断通信的类型(是网页浏览、邮件还是 SSH 远程登录)。

为了对抗这种流量分析,OpenSSH 实现了以下几种“混淆”技术:

流量伪装

这是最直接、最有效的混淆手段,它通过将 SSH 流量的数据包封装或伪装成其他常见协议(如 HTTPS)的流量,来绕过基于特征(如端口号)的深度包检测。

- 工作原理:客户端和服务器首先建立一个正常的 TLS 加密连接(看起来就像在访问一个 HTTPS 网站),在这个 TLS 隧道内部,再建立一个 SSH 连接。

- 实现方式:

- SSH-over-HTTPS (基于

ssh-agent和connect-proxy):这是一种常见的代理方案,本地ssh-agent通过一个支持 HTTPS CONNECT 方法的代理服务器(如proxychains或专门的商业工具)将 SSH 连接转发出去,对于网络审查设备来说,它只看到一个到代理服务器的标准 HTTPS 流量。 - OpenSSH 原生支持 (

ProxyCommand):你可以配置~/.ssh/config文件,使用ProxyCommand来让 SSH 客户端通过一个本地命令(ncat --proxy myproxy.com 8080 --proxy-type http %h %p)来建立连接,这个本地命令负责将流量伪装成 HTTP/S。

- SSH-over-HTTPS (基于

- 优点:可以非常有效地绕过防火墙和审查系统,因为流量是加密且伪装的。

- 缺点:需要额外的配置或中间代理,会增加延迟和复杂性。

随机填充

SSH 协议在传输数据时,会在实际数据前后填充随机的字节,这使得数据包的长度变得不固定,难以仅凭数据包大小来判断传输的是命令、文件还是输出结果。

- 工作原理:当一个数据包需要发送时,SSH 协议会在其前面加上一个随机长度的“前填充”,在后面加上一个随机长度的“后填充”,填充的长度在一定的范围内随机变化。

- 效果:即使你连续发送两个完全相同的命令,它们产生的数据包长度也可能完全不同,这使得攻击者难以通过流量模式分析来推断通信内容。

防止版本字符串泄露

早期的 SSH 协议会在连接一开始明文交换版本号(如 "SSH-2.0-OpenSSH_8.9p1"),这会给攻击者提供明确的目标信息(服务器版本、客户端版本,可能存在的漏洞)。

- OpenSSH 的做法:从较新的版本开始,OpenSSH 默认不再发送完整的版本字符串,它会发送一个简化的、通用的标识,"SSH-2.0-OpenSSH_8.9p1 Ubuntu-1ubuntu0.5" 可能会被简化为 "SSH-2.0-OpenSSH"。

- 目的:增加攻击者进行指纹识别和针对性攻击的难度。

密钥交换层面的混淆(让密钥协商过程不可预测)

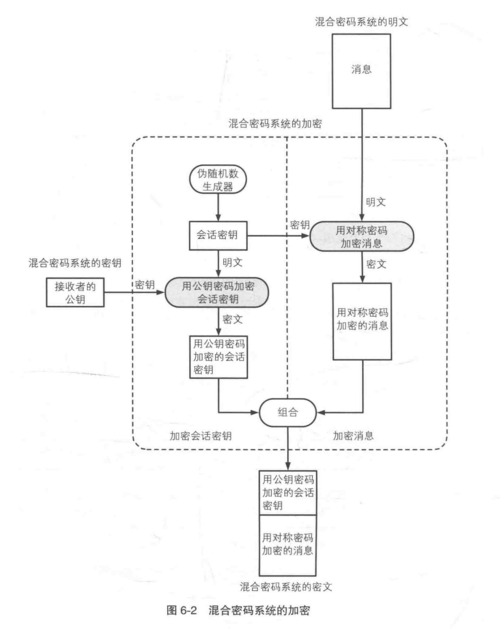

这是“混淆加密”技术最核心的数学体现,密钥交换的目标是让通信双方(客户端和服务器)在不安全的网络上安全地协商出一个只有他们俩知道的共享密钥,而这个密钥不能被任何第三方(即使他们窃听了所有通信)推导出来。

这个过程本身就是一种“混淆”,因为它将客户端和服务器各自拥有的私有信息,通过复杂的数学运算,混合成一个全新的、随机的共享密钥。

Diffie-Hellman (DH) 密钥交换

这是 SSH 协议的基础,其核心思想是利用离散对数问题的数学困难性。

-

简化的“混淆”过程:

- 公开参数:双方先约定好两个公开的数字:一个大素数

p和一个“生成元”g,这两个数可以公开,不保密。 - 私有密钥:客户端和服务器各自生成一个私有的、随机的大整数(

a和b),这两个数字绝对不能泄露给对方。 - 公开密钥:双方用自己的私有密数和公开参数进行计算,得到自己的公开密钥。

- 客户端计算

A = g^a mod p,然后将A发送给服务器。 - 服务器计算

B = g^b mod p,然后将B发送给客户端。

- 客户端计算

- 共享密钥:双方收到对方的公开密钥后,再用自己的私有密数进行计算。

- 客户端计算

s = B^a mod p - 服务器计算

s = A^b mod p

- 客户端计算

- 结果:根据运算法则,

s的值在两端是完全相等的!这个s就是他们协商出的共享密钥,而窃听者即使知道了p,g,A,B,由于在数学上无法从A和p, g中反推出a,也就无法计算出最终的s。

这个过程完美地体现了“混淆”:客户端的私有数

a和服务器的私有数b被巧妙地“混合”进了最终的共享密钥s中,而s本身对第三方是完全随机的。 - 公开参数:双方先约定好两个公开的数字:一个大素数

更强的 KEX 算法(ecdh-sha2-nistp...)

现代 OpenSSH 默认使用更高效的椭圆曲线 Diffie-Hellman (ECDH) 算法,ecdh-sha2-nistp256、nistp384、nistp521。

- 为什么更强?:椭圆曲线 DH 在提供同等安全性的情况下,密钥长度更短,计算速度更快,效率更高,但其核心思想与经典的 DH 完全一致,也是通过一个复杂的数学难题(椭圆曲线上的离散对数问题)来“混淆”私有信息,生成一个不可预测的共享密钥。

哈希和密钥派生函数

协商出的原始共享密钥 s 并不能直接作为加密密钥使用,它还需要经过一个密钥派生函数(如 HKDF)的“混淆”和“拉伸”,才能生成多个用于不同目的的会话密钥(用于加密的密钥、用于认证的密钥、用于保证数据完整性的密钥等)。

这个过程确保了即使原始的共享密钥 s 有一点点变化,最终生成的所有会话密钥都会发生巨大且不可预测的改变,进一步增强了安全性。

总结与最佳实践

| 技术层面 | 具体技术 | 目的 | 如何在 OpenSSH 中体现/配置 |

|---|---|---|---|

| 协议混淆 | 流量伪装 | 绕过基于流量特征的检测、审查和防火墙。 | 使用 ProxyCommand 配置 ~/.ssh/config,或使用 ssh-agent 结合代理工具。 |

| 随机填充 | 防止通过数据包大小进行流量分析。 | 由 SSH 协议内部自动实现,用户无需配置。 | |

| 隐藏版本号 | 增加服务器指纹识别的难度。 | 在服务器端的 sshd_config 中设置 DebianBanner no (或类似选项),或在客户端配置 SendEnv 来控制。 |

|

| 密钥交换混淆 | Diffie-Hellman (DH/ECDH) | 安全地协商一个对第三方不可知的共享密钥。 | 这是 SSH 协议的核心,在 sshd_config 和 ssh_config 中通过 KexAlgorithms 指定。 |

| 密钥派生函数 | 从共享密钥生成多个独立的会话密钥。 | 由协议内部自动实现。 |

如何查看和配置 OpenSSH 的加密算法?

你可以使用以下命令来查看当前客户端或服务器支持的加密算法:

# 查看客户端支持的 KEX 算法 ssh -Q kex # 查看服务器支持的 KEX 算法 ssh -T your_server.com 2>&1 | grep kex

在服务器配置文件 /etc/ssh/sshd_config 中,你可以通过 KexAlgorithms 指令来指定或调整密钥交换算法的优先级:

# 示例:优先使用更安全的曲线25519,其次是NIST P-256

KexAlgorithms curve25519-sha256,ecdh-sha2-nistp256,diffie-hellman-group-exchange-sha256OpenSSH 的“混淆加密”并非单一技术,而是一个多层次的安全体系,它通过协议层面的伪装和随机化来隐藏通信行为,又通过数学上严谨的密钥交换算法来确保通信内容的安全性,这种设计使得 OpenSSH 不仅能提供强大的加密保护,还能在复杂的网络环境中保持一定的隐蔽性,有效抵御被动攻击和主动探测。